Las criptomonedas o cryptocurrencies como se les conoce en internet son un fenómeno que responde a una tendencia hacia descentralizar el control del dinero en un nuevo tipo de “dinero” para ponerlo en manos de los consumidores en todo el mundo, esto con el objetivo de realizar sin intermediarios como los son los bancos centrales, comerciales y otro tipo de entidades financieras realizar transacciones y pagos con libertad en tiempo real y sin costos adyacentes por cada transacción.

Este concepto aunque suena altamente democratizador y libertario en términos de ampliar en manos de más personas sus “libertades financieras”, es uno también que esconde peligros económicos, financieros y tecnológicos más allá de la comprensión inclusive de sus grandes promotores (Influencers y celebridades).

Las criptomonedas como Ethereum o Bitcoin, por mencionar algunas, pertenecen a una cadena de bloques o Blockchain, el cual es un sistema de registro de información cerrado que dificulta o imposibilita cambiar, piratear o engañar al sistema. No admite duplicidad o la intervención de terceros, por ello es que se le ha dado una connotación de “libertad y seguridad económica” sin embargo este principio puede aplicarse a otro tipo de acciones que demanden un nivel de seguridad y compliance por las partes involucradas, tal y como pueden ser los cripto-contratos, donde dos partes firmantes firmen y almacenen un contrato inviolable en la cadena de bloques hasta su cumplimiento rescisión.

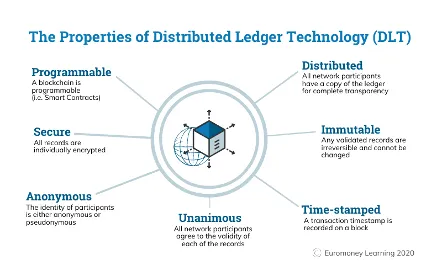

Una cadena de bloques es esencialmente un registro digital de transacciones que se duplica y distribuye a través de toda la red de sistemas informáticos en la cadena de bloques. Cada bloque de la cadena contiene una serie de transacciones, y cada vez que se produce una nueva transacción en la cadena de bloques, se agrega un registro de esa transacción al libro mayor de cada participante. La base de datos descentralizada administrada por múltiples participantes se conoce como Tecnología de libro mayor distribuido (DLT). Las transacciones en Blockchain se registran con una firma criptográfica inmutable llamada hash. *Fuente: Euromoney.com

Las propiedad del libro mayor distribuido o Distribuited Ledger Technology (DLT), Fuente: Euromoney.com

Aunque en el pasado hubo intentos de diseñar “monedas digitales”, éstos siempre fallaron por un elemento no tecnológico inexcluible: la confianza. El diseño colectivo de las criptomonedas, con la más famosa Bitcoin se sintetiza en la creación y operación de la cadena de bloques. Si tuviéramos una moneda digital cimentada con una base de datos normal como SQL o Visual Basic, el encargado podría asignarse 1 millón de dólares de manera arbitraria y justo eso es lo que la cadena de bloques busca evitar.

Con el Blockchain nadie y todos a la vez están a cargo. La gestión recae en las personas que lo utilizan. Por lo que no se puede falsificar, piratear ni gastar dos veces una criptomoneda, la confianza colectiva reside en el nivel de involucramiento e “inversión” que cada individuo o grupo de individuos que poseen este dinero pueden confiar y atribuirle algún valor equiparable al monetario.

La ciberseguridad y las criptomonedas

Las criptomonedas bajo el entendido de cómo funciona la cadena de bloques son sin duda una idea genial que en un mundo ideal y rosa, serían la solución a los altos costos de las comisiones bancarias, restricciones financieras y una limitación a la capacidad de cobrar por parte de casi cualquier persona con acceso a una computadora. En la realidad esto no es así y las criptomonedas en especial el Bitcoin son utilizadas dada su naturaleza informática, para el cobro de rescates millonarios por datos secuestrados a empresas, organizaciones y gobiernos; a este ilícito se le conoce como ransomware = ransom (secuesto) + ware (software).

El secuestro de datos es uno de los crímenes informáticos más comunes y recurrentes y no parece que vaya a disminuir en el mediano y largo plazo. Cada año, los ataques se incrementan más de 200%*Fuente: Ransomware Taskforcey con ello las cantidades que los criminales informáticos solicitan. La gravedad de esto gira en diversos aspectos que son graves para el mundo entero: las regulaciones laxas en países donde se comenten este tipo de ilícitos, hace difícil rastrear a estos expertos del hurto, sin contar que utilizan “monederos electrónicos” de criptomonedas que pueden hacer desaparecer en el momento en que la victima deposita el rescate. Muchos de éstos se intercambian y hasta rentan en la Deep Web; muchos otros migran los recursos a cuentas bancarias creadas ¡con datos robados!, aquí es donde otros ilícitos y redes de criminales no informáticos convergen y explotan esta colusión para “lavar” y ayudar a transferir fondos obtenidos ilícitamente (seguramente con excelentes comisiones).

El problema es más complejo de lo que nadie puede imaginar. Es como perseguir a una veloz liebre que cambia de colores y zigzaguea frente a nosotros y que a centímetros de atraparla salta a un agujero y éste se llena de tierra sin saber a dónde fue.

Lamentablemente el ransomware sigue fuertemente asociado a las criptomonedas, lo que les da una connotación negativa al tampoco haber alguna campaña de información sobre los beneficios que podrían traer a segmentos de la población que realmente puedan beneficiarse de un esquema sin intermediarios. El ransomware ha avanzado a tal punto que hoy existen “servicios” de secuestro de datos a la carta, denominados Ransomware as a Service o RaaS. Un modelo de negocio que proporciona capacidades de ransomware a delincuentes no informáticos o que no han desarrollado aun las habilidades tecnológicas para atacar con sus propios sistemas; también este tipo de ataques se le atribuyen a células criminales que están en desarrollo de recursos para desarrollar su propio malware.

En 2020, dos tercios de los ataques de ransomware analizados por la empresa de ciberseguridad Group-IB fueron perpetrados por ciberdelincuentes utilizando un modelo RaaS. Este modelo “como servicio” sigue un patrón de evolución a similar en industrias de software e infraestructura, que han tenido éxito con los modelos comerciales de “software como servicio” e “infraestructura como servicio”.

¿Cómo proteger a nuestra organización?

Existen 2 tipos de empresas: las que ya fueron atacas por cibercriminales y las que aun no saben que ya fueron atacada por cibercriminales. No queremos ser sensacionalistas o catastrofistas sino fomentar una mentalidad de proactividad frente a las amenazas informáticas.

Atender el problema de los riesgos demanda una seriedad máxima, tal y como lo haríamos con nuestra cadena de suministro, finanzas o distribución de mercancías. La seguridad informática puede tirar años de esfuerzo y trabajo en un par de horas si no se protegen los activos intangibles de manera anticipada y esto no significa que se deben gastar millones de dólares en costosas soluciones informáticas a las que muchos gerentes y hasta ejecutivos de la alta dirección “no ven un beneficio tangible inmediato…”, sino desde la consciencia de nuestra exposición a los riesgos, comunicar eficazmente a todos los niveles esta exposición al riesgo de manera responsable y documentada.

La parte de los administradores de TI o CIO / CISO es el personal al que le corresponderá la parte ejecucional de esta estrategia de protección en el campo de batalla. Desde delinear un assesstment correcto para determinar el nivel de riesgo de la empresa, hasta generar las pruebas y simulaciones de escenarios para ver en tiempo real qué pasaría con un determinado grupo de información en nuestra red si éste fuera vulnerado por cibercriminales.

La ciberseguridad incluye también la capacitación constante en nuevas metodologías, certificaciones y soluciones tecnológicas agnósticas que a manera de cubo Rubik puedan adaptarse a la medida de nuestra organización. Un gobierno corporativo sólido y bien aceitado que sepa los niveles de ataques a los que pueden ser victimas y cómo responder en caso de una incidencia sin tener que detener la operación de un negocio es vital para establecer una barrera contra los cibercriminales, cada vez más capacitados, mejor financiados y motivados.

Recordemos que cada empresa es diferente y con un mar de tecnologías de fabricantes e integradores allá afuera, podemos sentirnos abrumados, lo mejor es acercarse a expertos dedicados las 24 horas a entender y resolver retos de ciberseguridad para empresas y organizaciones.