Microsoft alerta: Millones de ordenadores Windows infectados por

En el ámbito de la ciberseguridad, especialistas han manifestado una creciente preocupación debido a la falta de capacitación adecuada, lo que incrementa la vulnerabilidad de individuos y organizaciones frente a ciberataques. Según estimaciones, a nivel global ocurre un ciberataque cada 39 segundos, y se prevé que este año los ingresos de la ciberdelincuencia alcancen los 10.5 billones de dólares. Durante el ‘Foro de Liderazgo sobre Ciberseguridad y AI’, organizado por Universae México, Héctor Méndez Olivares, presidente de la Mesa de Ciberseguridad de la Confederación Patronal de la República Mexicana (Coparmex), destacó que el crimen organizado en ciberataques ha superado al narcotráfico en crecimiento. Méndez Olivares subrayó la necesidad de que las empresas presten mayor atención al desarrollo de sus áreas de tecnologías de la información, especialmente ante el rápido avance de la inteligencia artificial (IA). Señaló que en México existe una falta de concientización y conocimiento sobre la aplicación de la IA y los riesgos asociados a los ciberataques, enfatizando la importancia de adoptar una postura proactiva para anticiparse a posibles amenazas. Se estima que el 95% de las brechas de ciberseguridad son resultado de errores humanos, incluyendo procedimientos inadecuados dentro de la infraestructura empresarial. Esta situación evidencia la carencia de capacitación frente al avance de la tecnología utilizada por los ciberdelincuentes, lo que facilita amenazas como la filtración de datos, ransomware, phishing y ataques a dispositivos de TI. En Latinoamérica, existe un rezago en términos de tecnologías de la información, ya que la ciberseguridad suele percibirse como un gasto en lugar de una inversión para la protección de datos. Esta percepción limita la adopción de medidas preventivas y la capacitación necesaria para enfrentar las crecientes amenazas cibernéticas. La falta de profesionales especializados en ciberseguridad es una problemática global. En España, por ejemplo, se ha registrado un incremento significativo de ciberataques, con un 47% de empresas reportando incidentes en los últimos tres años y un aumento del 24% en incidentes de ciberseguridad entre 2022 y 2023. A pesar de la creciente amenaza, dos de cada tres empresas no han capacitado a sus empleados en seguridad digital, lo que resalta la necesidad urgente de formación en este ámbito. En conclusión, la capacitación en ciberseguridad es esencial para mitigar los riesgos asociados a los ciberataques. Las organizaciones deben invertir en la formación continua de su personal y adoptar medidas proactivas para proteger sus activos digitales, reconociendo que la seguridad cibernética es una inversión crucial en la era digital actual. Nota: La información presentada en este artículo se basa en fuentes verificadas, incluyendo informes de El Universal y El País.

Microsoft revela que millones de ordenadores fueron infectados

Microsoft ha detectado una campaña global de publicidad maliciosa que ha afectado a cerca de un millón de dispositivos en todo el mundo. Esta campaña, identificada por Microsoft Threat Intelligence en diciembre pasado, se originó en sitios web que ofrecían transmisiones de videos pirateados. ¿Cómo operaba la campaña? Los usuarios que accedían a estos sitios eran expuestos a anuncios maliciosos que, tras un paso intermedio, los redirigían a plataformas legítimas como GitHub, Dropbox y Discord, donde se alojaban las cargas útiles maliciosas. Una vez instaladas en los equipos infectados, estas cargas recopilaban información del sistema, incluyendo: ✔️ Detalles de memoria y gráficos ✔️ Resolución de pantalla ✔️ Sistema operativo ✔️ Rutas de usuario Posteriormente, enviaban estos datos a una dirección IP externa. Además, las cargas realizaban actividades adicionales como: 🔹 Ejecutar comandos remotos 🔹 Exfiltrar documentos y scripts 🔹 Desplegar técnicas para evadir defensas y mantener la persistencia en el sistema Impacto y respuesta La campaña tuvo un alcance indiscriminado y global, afectando tanto a dispositivos de consumo como empresariales en diversas organizaciones e industrias. Microsoft ha confirmado que GitHub eliminó los repositorios que contenían el contenido malicioso. ¿Cómo protegerse de estas amenazas? ✅ Mantener el sistema y el software actualizados con los últimos parches de seguridad. ✅ Evitar acceder a sitios web de dudosa procedencia o que ofrezcan contenido pirateado. ✅ No hacer clic en enlaces sospechosos ni descargar archivos de fuentes desconocidas. ✅ Utilizar soluciones de seguridad confiables que puedan detectar y bloquear amenazas potenciales. Este tipo de ataques refleja la importancia de contar con una estrategia de ciberseguridad sólida para proteger los activos digitales de las empresas. En Custos Consulting, somos expertos en proteger tu empresa de amenazas cibernéticas. 🚨 ¡Contáctanos hoy mismo para una evaluación gratuita y refuerza tu seguridad digital! 💻🔒 Fuente consultada: Europa Press

Alerta: ‘Estafa de la hamburguesa’ en aumento

El Instituto Nacional de Ciberseguridad (INCIBE) ha alertado sobre una nueva modalidad de estafa conocida como la ‘estafa de la hamburguesa’. Este fraude comienza con un SMS de un número extranjero que ofrece regalos de una reconocida cadena de comida rápida. Para participar, se solicita al destinatario que responda al mensaje eligiendo una opción: A, B o C. Al hacerlo, sin necesidad de descargar archivos ni acceder a enlaces, el dispositivo envía múltiples mensajes a números internacionales, generando cargos elevados en la factura telefónica. Recomendaciones del INCIBE: Contactar al operador telefónico: Solicitar la desactivación de servicios de SMS premium y bloqueos a números internacionales. Analizar el dispositivo: Realizar un escaneo completo con un antivirus actualizado para detectar posibles amenazas. Revisar aplicaciones y permisos: Eliminar apps desconocidas y revocar permisos sospechosos. Denunciar el incidente: Recopilar evidencias y presentar una denuncia ante las autoridades competentes. Evitar interacciones sospechosas: No responder ni seguir indicaciones de mensajes de origen dudoso. La ‘estafa de la hamburguesa’ es un recordatorio de la importancia de mantenerse alerta ante ofertas demasiado atractivas y de verificar siempre la autenticidad de las comunicaciones recibidas.

Deepseek sufre un ciberataque

Deepseek, una empresa china de IA, está sufriendo un ataque importante. La empresa no ha revelado mucha información sobre el ataque, pero se cree que es un ataque de denegación de servicio distribuido (DDoS). En un ataque DDoS, un hacker inunda un sitio web o servidor con tráfico, lo que hace que falle. Deepseek es una empresa relativamente nueva, pero se está haciendo un nombre rápidamente en la industria de la IA. La empresa es conocida por sus innovadores modelos lingüísticos grandes. Los modelos lingüísticos grandes son modelos de IA que pueden generar texto, traducir idiomas y escribir diferentes tipos de contenido creativo. Se desconoce el motivo del ataque. Sin embargo, es posible que Deepseek sea objetivo de piratas informáticos que intentan interrumpir las operaciones de la empresa o robar datos. El ataque ha provocado que Deepseek detenga temporalmente los nuevos registros de usuarios. La empresa dijo que está trabajando para resolver el problema y que reanudará los nuevos registros lo antes posible. Este es un desarrollo importante y estaremos seguros de brindarle más información a medida que esté disponible. Aquí hay algunos pensamientos adicionales sobre el ataque:

Hackean el WhatsApp de Samuel García: Ni el gobernador se salva

En un mundo donde las amenazas cibernéticas son cada vez más frecuentes, ni siquiera las figuras públicas más visibles están exentas. El gobernador de Nuevo León, Samuel García, fue víctima de un hackeo que comprometió su cuenta de WhatsApp, encendiendo las alarmas sobre la seguridad digital. El departamento de Comunicación Social informó la mañana de este sábado que el número celular utilizado por el mandatario para la difusión de mensajes había sido vulnerado. Ante esta situación, se emitió un mensaje solicitando a la ciudadanía ignorar cualquier comunicación proveniente de ese número. “A todos les informo que este número de WhatsApp fue hackeado, por lo que les pido ignoren cualquier mensaje, requerimiento o link que les llegue por este medio, así como cualquier solicitud”, señaló el comunicado. Sin embargo, el área de comunicación social del gobierno no proporcionó más detalles sobre cómo ocurrió el hackeo ni sobre las posibles repercusiones de este incidente. Si esto le pasa al gobernador, ¿qué te garantiza que tú estás seguro? El hackeo de Samuel García es un recordatorio claro: las amenazas digitales no distinguen entre figuras públicas y ciudadanos comunes. Si no cuentas con medidas de ciberseguridad sólidas, estás exponiendo tu información personal, tus cuentas y hasta tu reputación. No te arriesgues más El tiempo es clave para prevenir este tipo de situaciones. En Custos Consulting somos expertos en ciberseguridad y estamos aquí para proteger tu identidad digital, ya seas una empresa, una figura pública o un ciudadano preocupado por su seguridad. ¿Qué puedes hacer hoy? Contacta a Custos Consulting para recibir una auditoría de seguridad digital personalizada. Aprende a implementar medidas como la verificación en dos pasos y el manejo seguro de contraseñas. Actúa antes de que sea demasiado tarde. No esperes a ser la próxima víctima. Si al gobernador le pasó, a ti también te puede suceder. Protege tu información y tu tranquilidad con la ayuda de expertos.

Protege tu Negocio de Amenazas Cibernéticas con IA Avanzada

En el panorama digital actual, el correo electrónico es una de las herramientas más utilizadas en el ámbito empresarial. Sin embargo, su popularidad y accesibilidad lo han convertido también en uno de los vectores de ataque preferidos por los ciberdelincuentes. Según estudios recientes, más del 90% de los ciberataques comienzan con un correo electrónico malicioso. Por esta razón, proteger los sistemas de comunicación corporativa se ha convertido en una prioridad para cualquier negocio. Afortunadamente, las soluciones de seguridad impulsadas por inteligencia artificial (IA) han evolucionado para brindar una defensa avanzada contra estos ataques. Las Amenazas del Correo Electrónico Los ataques a través de correo electrónico vienen en muchas formas, desde el phishing (mensajes que se hacen pasar por instituciones de confianza para obtener datos personales) hasta el ransomware (secuestro de información a cambio de un rescate). Además de la gran cantidad de correos maliciosos que circulan, las técnicas de engaño se han vuelto más sofisticadas. Esto plantea un desafío constante para los equipos de ciberseguridad y exige soluciones que estén siempre un paso adelante. ¿Cómo Protege la IA Avanzada el Correo Electrónico? La inteligencia artificial ha transformado el campo de la ciberseguridad, permitiendo no solo detectar y bloquear amenazas, sino también aprender y adaptarse a los nuevos métodos de ataque en tiempo real. Algunas de las capacidades más relevantes de la IA para proteger el correo electrónico incluyen: Análisis Conductual : Los sistemas de IA pueden analizar patrones de comportamiento en el uso del correo electrónico. Cuando detectan alguna actividad sospechosa, como un usuario accediendo a enlaces no habituales o una dirección que cambia de ubicación, generan alertas automáticas para prevenir amenazas. Filtrado y Bloqueo en Tiempo Real : La IA avanzada utiliza bases de datos constantemente actualizadas para detectar amenazas conocidas, y técnicas de aprendizaje automático para identificar amenazas emergentes, bloqueándolas antes de que lleguen a las bandejas de entrada. Reconocimiento de Patrones de Fraude : Gracias a su capacidad para detectar patrones, la IA puede identificar intentos de fraude con precisión, como correos que imitan a directivos de la empresa para pedir transferencias o datos confidenciales. Esto reduce el riesgo de engaños. Beneficios de Implementar IA en la Seguridad de tu Correo Electrónico Implementar una solución de ciberseguridad basada en IA ofrece múltiples beneficios para la protección de tu empresa: Prevención Proactiva : La IA detecta y bloquea amenazas antes de que lleguen a los usuarios. Eficiencia en el Tiempo de Respuesta : La detección y mitigación de ataques ocurre en tiempo real, evitando demoras y minimizando el impacto. Adaptabilidad y mejora continua : Con el aprendizaje automático, los sistemas de IA mejoran y se adaptan continuamente, aumentando su efectividad frente a amenazas cambiantes. Protección Inteligente para un Futuro Seguro Adoptar una solución de seguridad con IA avanzada para el correo electrónico es una inversión crucial en la protección de los activos digitales y la reputación de tu empresa. Las amenazas cibernéticas evolucionan constantemente, y las estrategias de defensa deben adaptarse a la misma velocidad. La ciberseguridad ya no es un lujo, sino una necesidad para cualquier negocio que dependa de la tecnología en sus operaciones diarias.

5 señales clave para identificar un correo falso

El correo electrónico sigue siendo una de las principales vías para los ciberdelincuentes que buscan robar información, infectar dispositivos o cometer fraudes. Reconocer un correo falso es fundamental para proteger tu información y mantenerte seguro. A continuación, te compartimos cinco señales que debes tener en cuenta para evitar caer en este tipo de trampas. 1. Remitente sospechoso Los correos fraudulentos suelen provenir de direcciones que aparentan ser legítimas, pero incluyen pequeños errores que pasan desapercibidos a simple vista. Por ejemplo, un correo de “soporte@bancco.com” en lugar de “soporte@banco.com“. ¿Qué hacer?Verifica el dominio del remitente (lo que está después del “@”) y compáralo con el sitio web oficial de la empresa. Si no coincide, es probable que sea un intento de fraude. 2. Errores de ortografía y gramática Muchos correos falsos tienen errores evidentes en su redacción. Esto se debe a traducciones automáticas o poca atención a los detalles por parte de los estafadores. Ejemplo común:“Su cuenta está bloqueado, click aqui para restaurar acceso.” ¿Qué hacer?Desconfía de correos mal redactados, especialmente si provienen de supuestas empresas profesionales. 3. Urgencia excesiva o amenazas Los ciberdelincuentes suelen presionarte para actuar rápidamente mediante mensajes alarmantes como: ¿Qué hacer?Recuerda que las empresas legítimas rara vez solicitan acciones inmediatas bajo amenaza. Tómate el tiempo para analizar el mensaje antes de actuar. 4. Solicitudes inusuales de información personal o financiera Ninguna institución confiable pedirá tus contraseñas, datos bancarios o códigos de verificación por correo. Si el mensaje solicita esta información, es un claro intento de phishing. ¿Qué hacer?No respondas ni compartas datos sensibles. Si tienes dudas, contacta directamente a la empresa mediante sus canales oficiales. 5. Enlaces o archivos adjuntos sospechosos Los correos falsos suelen incluir enlaces que conducen a sitios web maliciosos diseñados para robar tu información o instalar malware en tu dispositivo. ¿Qué hacer?Antes de hacer clic en un enlace, colócate sobre él (sin hacer clic) para verificar la URL real. Si parece sospechosa, elimínalo. También evita descargar archivos adjuntos de remitentes desconocidos. Conclusión Identificar un correo falso requiere atención a los detalles y un enfoque preventivo. Con estas cinco señales, puedes reducir significativamente el riesgo de caer en fraudes o ciberataques. Tip extra: Complementa estas buenas prácticas con herramientas como filtros antispam y activa la autenticación en dos pasos para una capa adicional de seguridad. ¿Te han enviado correos sospechosos? Comparte tus experiencias en los comentarios y ayuda a otros a protegerse.

Errores Comunes al Implementar IA en las Empresas.

La Inteligencia Artificial (IA) ha emergido como una de las herramientas más poderosas para transformar procesos empresariales, optimizar recursos y ofrecer experiencias innovadoras a los clientes. Sin embargo, la adopción de esta tecnología no está exenta de desafíos. Muchas empresas cometen errores que pueden retrasar o incluso sabotear los beneficios esperados. Aquí analizamos los errores más comunes y cómo evitarlos para garantizar un uso eficiente y seguro de la IA en tu organización. 1. Implementar IA sin un propósito claro Uno de los errores más frecuentes es adoptar inteligencia artificial simplemente porque es una tendencia tecnológica. Esto suele derivar en proyectos sin dirección que no aportan valor tangible.Solución: Define objetivos claros y medibles. Por ejemplo, reducir tiempos de respuesta en servicio al cliente, automatizar procesos de inventario o personalizar la experiencia del usuario. 2. Trabajar con datos de baja calidad La IA se basa en datos para ofrecer resultados precisos. Sin embargo, si los datos están incompletos, desorganizados o son irrelevantes, las soluciones de IA serán ineficaces o incluso perjudiciales.Solución: Antes de implementar IA, realiza un diagnóstico de tus bases de datos. Invierte en procesos de limpieza, estructuración y enriquecimiento de datos para asegurar su calidad. 3. Sobreestimar las capacidades de la IA Es común pensar que la IA resolverá todos los problemas de la empresa automáticamente. Este mito puede llevar a expectativas poco realistas.Solución: Entiende que la IA es una herramienta poderosa, pero no infalible. Necesita supervisión humana constante, ajustes regulares y, en muchos casos, colaboración con otros sistemas tecnológicos. 4. Falta de capacitación del personal Integrar IA sin preparar al equipo puede generar resistencia al cambio y uso ineficiente de la tecnología.Solución: Capacita a tus empleados para que comprendan cómo funciona la IA, cómo interactuar con ella y cómo puede facilitar sus tareas diarias. La aceptación y entendimiento del equipo son esenciales para el éxito de cualquier implementación. 5. Descuidar la privacidad y la seguridad La recopilación y análisis de datos implica riesgos significativos si no se toman medidas de seguridad adecuadas. Las brechas de datos o el incumplimiento de normativas pueden resultar en sanciones legales y pérdida de confianza.Solución: Implementa protocolos robustos de ciberseguridad y asegúrate de cumplir con regulaciones como el RGPD o las leyes locales de protección de datos. 6. No medir el impacto de la IA Sin un sistema para evaluar resultados, las empresas pueden desconocer si la IA está generando el retorno de inversión esperado.Solución: Establece métricas clave antes de iniciar un proyecto de IA, como reducción de costos, aumento en productividad o mejora en la experiencia del cliente. Realiza evaluaciones periódicas para ajustar y optimizar los procesos. La inteligencia artificial tiene el potencial de revolucionar las empresas, pero su implementación requiere una estrategia sólida y un enfoque consciente. Evitar estos errores comunes puede marcar la diferencia entre un proyecto exitoso y uno que termine en frustración. Si estás interesado en aprender más sobre cómo utilizar la IA de manera efectiva, inscríbete en nuestro próximo webinar: “Cómo sacar provecho a la IA sin poner en riesgo mi empresa”. Obtendrás herramientas prácticas para implementar IA de forma segura y eficiente en tu organización. ¿Estás listo para llevar tu negocio al siguiente nivel con IA? ¡Te esperamos en el webinar! 🚀

La ciberseguridad no es un lujo, es una necesidad

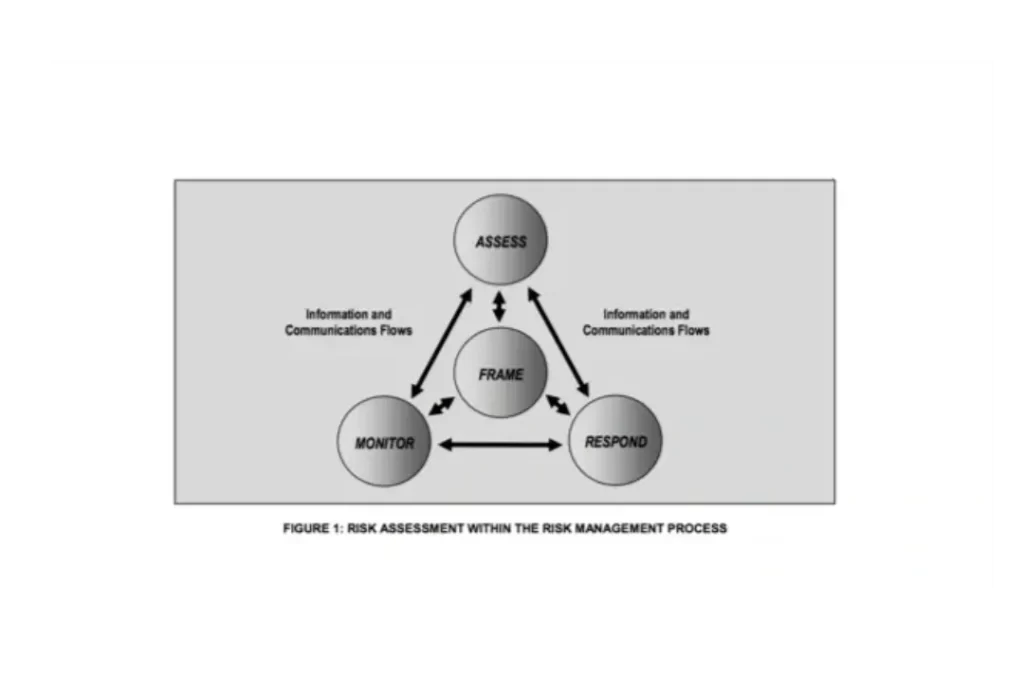

Alejandra García, CEO y fundadora de Custos Consulting La ciberseguridad es un tema de moda en redes sociales, conversaciones de café y (afortunadamente) cada día más en medios masivos de comunicación. Aunque el nivel de “awareness” sobre las implicaciones y consecuencias de un ataque informático crecen día con día, es importante enfatizar que todavía pocas organizaciones están atendiendo de manera integral y estratégica el problema. Primero lo primero: ¿qué es un ataque informático?: un ataque informático o ciberataque es una forma de crimen no violento que busca explotar y/o violentar los sistemas informáticos de una organización; también es la explotación maliciosa con fines de lucro de las vulnerabilidades informáticas de una organización para hacerse del control de sus sistemas, operación y/o de sus datos críticos. Como ocurren los ataques informáticos tienen muchas formas que son difíciles de detectar, sobre todo para organizaciones y gobiernos con un bajo nivel de consciencia sobre las consecuencias para la operación, resguardo y destino de los datos y continuidad de las operaciones. Conmutadores telefónicos (voz sobre IP), correos electrónicos, datos no estructurados de un repositorio a otro, son sólo algunos ejemplos de cómo un ataque informático puede infiltrarse en nuestros sistemas sin darnos cuenta y después de horas, días, semanas o meses ser activado con alguna instrucción específica para atacar sin que nos demos cuenta. Para detectar este tipo de riesgos informáticos, es necesario más que enormes presupuestos y sistemas informáticos de última generación, contar con una cultura de la ciberseguridad que desde el elemento humano (el más vulnerable), se tenga una verdadera consciencia de los riesgos y de las consecuencias (económicas, fiscales, financieras y hasta humanas) que pueden existir de ser víctima de un crimen informático. Proteger los activos tangibles e intangibles de las organizaciones, empresas y gobiernos no es cuestión de tecnología solamente, sino de voluntad y percepción. Un paso preventivo para detectar los riesgos informáticos a los que una organización puede estar expuesta es la evaluación de riesgos. Este assessment inicial o diagnóstico de cómo está cada parte que compone la estructura de red de una organización, procesos de entrada y salida, detección y ponderación de riesgos que puedan existir en la operación del día a día y el nivel de exposición al riesgo de la organización. La evaluación de riesgos es un componente clave de un proceso de gestión de riesgos integral en toda la organización, según se define en la Publicación especial 800-39 del NIST (National Institute of Standards and Technology) Managing Information Security Risk: Organization, Mission, and Information System View, los procesos de gestión de riesgos incluyen: (i) enmarcar el riesgo; (ii) evaluar el riesgo; (iii) responder al riesgo; y (iv) seguimiento del riesgo. Este modelo es un ejemplo de cómo las organizaciones pueden diseñar sus propias estrategias para reducir los riesgos informáticos, partiendo desde los ejecutivos de nivel C, hasta los practicantes de recién ingreso. Entender y desarrollar modelos de evaluación y exposición al riesgo, pero sobre todo para organizaciones que crecen rápidamente, allegándose de nuevo talento y tecnologías informáticas y de infraestructura de red es clave para no se sorprendido. Un análisis de ciberseguridad debe incluir elementos internos y externos que pueden ser un obstáculo para ponderar y analizar correctamente los alcances de una estrategia de ciberseguridad tales como tecnologías IT, tecnologías OT/ICS (SCADA) y/o cumplimiento PCI-DSS. La naturaleza restrictiva de algunos fabricantes de TI en la integración de sus sistemas a las soluciones de un competidor deja desprotegida a muchas organizaciones y les quita la capacidad de realizar análisis exhaustivos de TODOS los datos. Otros riesgos son desde el punto de vista del usuario, las prácticas de captura de información y bases de datos de terceros que puedan ser un riesgo potencial por una falta de entrenamiento en este rubro y de awareness por parte del personal de un área o unidad de negocio determinada. De acuerdo con información del Institute for Security and Technology, un negocio tarda aproximadamente 287 días en recuperarse de un ataque informático (los que se recuperan) y 350 millones de dólares es lo que en promedio, pagaron las empresas sólo en 2020 por retomar el control de sus sistemas y datos después de un ataque de tipo ransomware. Palo Alto Networks estimó en USD $312,493 dólares el costo no recuperable que tiene un rescate solicitado por criminales informáticos a organizaciones y empresas en 2020; 171% más que en 2019. En 2020, sólo en los Estados Unidos, más de 2,400 instituciones sanitarias y educativas fueron víctimas de ransomware. En México, la importancia de combatir a los cibercriminales ha sido reconocida por lideres empresariales y legisladores en ambas cámaras, a tal grado que a través de la Comisión lntersecretarial para el Desarrollo del Gobierno Electrónico, la Cámara de Senadores envió a principios de mayo de 2021, una solicitud formal para conocer el estado que guarda la implementación de la Estrategia Nacional de Ciberseguridad. Esta solicitud no es cosa menor, ya que en México de enero a junio de 2020, se registraron tres mil 100 millones de intentos de ciberataques hacia empresas, instituciones financieras y gubernamentales. Finalmente, ¿qué tipo de estrategias debería considerar una organización, empresa o institucion de gobierno que ha determinado su nivel de exposicion al riesgo en materia de ciberseguridad?, la respuesta es simple y a la vez amplia en su ejecucion: contar con la capacidad de analizar el punto final de ciberseguridad o endpoint, donde se visibilice de manera proactiva toda la infraestructura de red, permitiendo un monitoreo 24/7 de las operaciones, permitiendo analizar y desviar flujos de datos que no comprometan la continuidad del negocio, protegiendo los datos propios de la organización, de los clientes, empleados y proveedores. Fuentes: http://comunicacion.senado.gob.mx/index.php/informacion/boletines/50936-senado-pide-informe-sobre-estrategia-de-ciberseguridad.html

Las Fintech y su estrecha relación con la ciberseguridad

La industria financiera y de seguros se ha caracterizado por ser un pilar del desarrollo económico a prueba de cambios sociales, políticos y hasta demográficos, pero más bien ha sido una industria que ha sabido adaptarse como pocas a dichas transformaciones. El progreso de cualquier nación no se puede entender sin la participación de la banca privada y de gobierno; cosas como el acceso al crédito, estructuración de deuda y emisión de bonos, son algunos ejemplos por los cuales el sector financiero es uno de los pilares de nuestra sociedad moderna. La llegada del internet trajo consigo cambios radicales a la forma de hacer llegar los servicios financieros a las personas. Menos sucursales bancarias con accesos personalizados desde sus computadoras personales o laborales, ¡genial! , sin embargo, este avance en términos digitalización de los servicios financieros, ha creado nuevos retos que con la pandemia de Covid-19 en 2020 vinieron a profundizarse. De acuerdo con un reporte publicado por Cybersecurity Ventures, los costos de los cibercrímenes pasaron de 3 trillones de dólares en 2015 (sí, TRILLONES…) a 6 trillones en 2021, para 2025 el costo global será de 10.5 trillones de dólares. Estas proyecciones muestran un crecimiento exponencial que de no existir las condiciones para su expansión, no serían tan elevadas, sin embargo, con la digitalización de prácticamente todos los procesos industriales, empresariales y de gobierno, el pastel no sólo se hizo más grande y rico, sino sumamente diverso. Hace 10 años pensaríamos que sólo las empresas de software podrían ser víctimas de ransomware, hoy lamentablemente vemos como empresas de energía (Colonial Pipeline), de redes sociales (Linkedin), correo electrónico (Yahoo) y sobre todo financieras (CNA Financial), se suman a esa lista que cotidianamente genera pérdidas millonarias y en términos de negocio para empresas y cadenas de proveeduría en todo el mundo. Las empresas de tecnología financiera o Fintech se definen como proveedoras de servicios financieros a través del uso de la tecnología. Ésta puede ser a través del teléfono móvil, computadora, cajeros automáticos inteligentes y aplicaciones dedicadas a uno o varios propósitos. Existen actualmente empresas que ofrecen tarjetas de crédito sin comisiones y con “plásticos” digitales, lo que aminora la exposición al riesgo del usuario, hasta los market places para buscar un seguro para el auto a la carta; estos son algunos ejemplos de la inmensa gama de servicios que las Fintech buscan acercar a los usuarios y organizaciones en su conjunto. Las Fintech nacen con el propósito de reducir la brecha digital que ya venía dándose desde inicios de 2005, pero sobre todo este tipo de empresas buscan simplificar las operaciones para los usuarios. El aprovechar el uso casi omnipresente del teléfono inteligente para acercar la banca a usuarios que no se encontraban bancarizados, no sólo los ayuda a ellos, sino que regula la transferencia de dinero. Las Fintech son un facilitador pero a la vez un transformador de la economía del efectivo a economías bancarizadas que en consecuencia se vuelven economías que tributan. De acuerdo a Statista, el número actual de usuarios de teléfonos inteligentes en el mundo es de 3,800 millones, lo que significa que el 48,33% de la población mundial posee un teléfono inteligente. La posibilidad de acercar mejores y más variados servicios financieros a más personas a costos más bajos, mientras se ordenan las economías es abismal. Las Fintech están presentes en los 6 continentes pero existen regiones en las que simplemente reinan, Asia por ejemplo. En 2019, 490 empresas Fintech fueron creadas sólo en Singapur; este apetito por las Fintech en regiones y áreas geográficas dentro de ellas como en este ejemplo el sureste asiático, deriva de la dinámica económica y acceso a nuevos mercados altamente rentables para inversionistas locales como internacionales. Entre 2015 y 2019, este tipo de empresas en el sudeste asiático recaudaron más de USD 8.9 billones. La cifra se espera que se cuadruplique hasta alcanzar los USD 38 billones de dólares en 2025. Proteger a las Fintech La empresa de seguridad informática McAfee, descubrió que durante las primeras 13 semanas de la pandemia de Covid-19, el número de sitios web falsos relacionados con dicho virus aumentó de 1,600 a más de 39,000. Este tipo de sitios web estaban diseñados específicamente para atacar a clientes que buscaban comprar suministros médicos y equipo de protección personal. De acuerdo con otro informe de Google, el incremento en sitios web de phishing (sitios con apariencia legítima que hurtan datos) fue de más de 350%. PayPal adicionalmente, observó un aumento de más del 250% en el número de intentos de phishing entre el primer y segundo trimestre de 2020 (cuando la pandemia se acrecentó globalmente). Proteger a las Fintech en un entorno digital es complicado, millones de computadoras personales de personas que ya no regresarán a una oficina física y que muchas de ellas por ocio, cansancio o distracción le abrirán la puerta a intrusos silenciosos que pondrán de cabeza sin dudarlo a su organización. Lograr una protección eficaz es pelear en varios frentes: el regulatorio, donde las empresas tecnológicas y los gobiernos legislen a la velocidad a la que los criminales se arman, regulaciones sólidas para proteger y garantizar, así como las leyes federales garantizan el libre tránsito para un ciudadano o un tren de carga, lo haga para quienes hacen uso de este tipo de servicios. La protección en materia de consciencia o awareness, es la otra arena donde debe combatirse a los cibercriminales. Empleados, proveedores y clientes mejor informados y motivados para protegerse con nuevos hábitos de “higiene digital” para mantener su entorno libre de amenazas lo más posible. La educación es y será la herramienta de transformación más importante que la humanidad tiene. En una economía digital, debemos aprender a aprender cosas nuevas y reeducarnos para sustituir viejos hábitos que son donde germinan los crímenes informáticos más devastadores que se logran concretar. Construir una sólida cultura de la ciberseguridad parte del reconocimiento y ejecución de acciones concretas para ganar batallas en este frente. De acuerdo al reporte del SANS Institute titulado