El ruido en la Dark Web: por qué entenderlo es clave para detectar filtraciones reales

obados, credenciales comprometidas y accesos corporativos. Sin embargo, no todo lo que aparece en estos entornos representa un riesgo real para las organizaciones. Una gran parte de la actividad observada corresponde a lo que los analistas de inteligencia llaman “ruido”: información duplicada, conversaciones irrelevantes o datos reciclados que pueden saturar los sistemas de monitoreo y distraer a los equipos de seguridad. Comprender este ruido es fundamental para diferenciar entre amenazas reales y actividad sin impacto operativo. De manera general, el ruido de la Dark Web suele dividirse en seis categorías recurrentes. 1. Exposición de datos genéricos Una de las publicaciones más comunes en foros clandestinos son grandes repositorios de credenciales filtradas, también conocidos como combo lists. Estos conjuntos de datos pueden contener millones de registros y parecer significativos a primera vista. Sin embargo, en muchos casos se trata de datos reciclados provenientes de filtraciones antiguas. El verdadero riesgo aparece únicamente cuando estas credenciales pueden vincularse directamente con: Sin esta correlación, el volumen de datos por sí solo no representa una amenaza operativa inmediata. 2. Conversaciones irrelevantes de actores Los foros de la Dark Web y comunidades clandestinas están llenos de discusiones sobre: Aunque estas conversaciones pueden parecer alarmantes, muchas no tienen relación directa con una organización específica. Cuando los equipos de seguridad analizan estas conversaciones sin filtros de: terminan invirtiendo tiempo en contenido que no representa un riesgo real para la empresa. 3. Ruido temporal Otro fenómeno frecuente es la reaparición de filtraciones históricas. Bases de datos que ya fueron analizadas y mitigadas pueden volver a circular en foros clandestinos como si fueran incidentes recientes. Sin procesos de deduplicación y correlación temporal, los equipos de seguridad pueden terminar investigando nuevamente incidentes que ya fueron resueltos. Esto genera falsos positivos y pérdida de tiempo operativo para los analistas. 4. Datos engañosos o sintéticos En la economía criminal digital, la reputación es clave. Por esa razón, muchos actores maliciosos exageran o manipulan la información que publican para parecer más relevantes o peligrosos. Es común encontrar anuncios que prometen: Sin embargo, tras la verificación técnica, muchos de estos conjuntos de datos resultan ser mínimos, incompletos o incluso generados artificialmente. Este tipo de publicaciones buscan principalmente inflar la credibilidad del actor que las vende. 5. Etiquetado incorrecto impulsado por el mercado Los mercados clandestinos funcionan con lógica comercial. Algunos vendedores reempaquetan bases de datos antiguas o listas de credenciales filtradas y las comercializan como si fueran datos nuevos obtenidos mediante malware o ataques recientes. Este etiquetado incorrecto puede distorsionar la evaluación de riesgos y generar investigaciones innecesarias. Sin validación técnica y correlación con fuentes confiables, estos datos pueden parecer una amenaza inmediata cuando en realidad ya han circulado durante años. 6. Redundancia multicanal Una sola campaña criminal puede difundirse simultáneamente en: Cuando los sistemas de monitoreo no correlacionan estas fuentes, el mismo incidente puede generar decenas de alertas duplicadas. Esto crea una percepción inflada del impacto real y sobrecarga los sistemas de inteligencia de amenazas. El verdadero riesgo del ruido El problema del ruido en la Dark Web no es solo el tiempo que consumen los analistas. El verdadero riesgo es que puede ocultar señales críticas. Mientras los equipos revisan bases de datos recicladas o conversaciones irrelevantes, pueden pasar por alto alertas realmente peligrosas, como: Cuando este tipo de información aparece en mercados clandestinos, la validación y respuesta deben ser inmediatas. Inteligencia de amenazas: separar señal de ruido La monitorización efectiva de la Dark Web no consiste solo en recolectar datos. El verdadero valor está en correlacionar, filtrar y validar la información para identificar únicamente las exposiciones que representan un riesgo real para la organización. Esto implica: Sin estos procesos, incluso las herramientas más avanzadas pueden terminar generando más ruido que inteligencia accionable. Más allá de la Dark Web: prevenir la filtración de datos La mayoría de las exposiciones en la Dark Web tienen un origen común: credenciales comprometidas, malas prácticas de seguridad o accesos sin protección adecuada. Por ello, las organizaciones deben complementar la monitorización con medidas como: La inteligencia de amenazas no se trata solo de observar lo que ocurre en la Dark Web, sino de reducir las probabilidades de que los datos de la organización terminen ahí. 📌 En Custos Consulting analizamos continuamente señales provenientes de la Dark Web para identificar exposiciones reales antes de que se conviertan en incidentes críticos. Si deseas profundizar en cómo detectar filtraciones de datos y accesos comprometidos, te invitamos a ver nuestro webinar sobre filtración de datos y monitoreo de credenciales comprometidas.

De la teoría a la ley: Guía estratégica de gobernanza para cumplir con el reglamento DORA

En un entorno donde la digitalización es el motor de las operaciones financieras, la resiliencia operativa digital ha dejado de ser una opción para convertirse en una exigencia legal. El Reglamento DORA (Digital Operational Resilience Act, UE 2022/2554) marca un antes y un después en cómo las entidades financieras y sus proveedores críticos deben abordar la ciberseguridad y la continuidad operativa. No se trata de actualizar un manual de procedimientos, sino de transformar la gobernanza corporativa desde sus cimientos. La Responsabilidad Comienza en la Cima: El Papel del Consejo de Administración La responsabilidad final de la resiliencia operativa digital recae directamente en el Consejo de Administración. Esta es quizás la transformación más profunda que introduce DORA: la ciberseguridad y la gestión de riesgos TIC ya no son competencia exclusiva del departamento de tecnología, sino un asunto estratégico que requiere la atención y el compromiso de la alta dirección. El Consejo debe involucrarse activamente en: Los Cinco Pilares de DORA: Un Marco Integral de Resiliencia Roles Clave: Más Allá del Organigrama DORA exige la asignación explícita de funciones: De la Teoría a la Práctica: Pasos Estratégicos Fase 1 – Diagnóstico: Análisis de brechas y mapeo de dependencias. Fase 2 – Diseño e Implementación: Definición de planes de acción y refuerzo de gobernanza. Fase 3 – Formalización Documental: Actualización de contratos con terceros y políticas internas. Fase 4 – Operativización: Implementación de paneles de control y rutinas de mejora continua. El Desafío de los Terceros La gestión de proveedores es crítica. Requiere inventarios exhaustivos, clasificación por criticidad, due diligence reforzada y estrategias de salida documentadas para no comprometer la continuidad operativa. #TodosSomosCustos

Impulsando el éxito: Una estrategia de implementación integral

En Custos Consulting, creemos que la mejor tecnología solo alcanza su máximo potencial cuando se implementa con la estrategia correcta. Recientemente, tuvimos el honor de trabajar en el proceso de Tarjeta amiga, trabajando de la mano con nuestro partner Appgate.Custos estuvo de la mano con el cliente: Nuestro equipo se encargó de traducir sus necesidades en una configuración a medida dentro de la plataforma de Appgate Acompañamiento en el terreno: Estuvimos presentes en cada etapa de la transición, asegurando que el equipo humano del cliente se sintiera respaldado y capacitado.Gestión de la relación: Como enlace estratégico, facilitamos la sinergia entre la potencia de Appgate y los objetivos de negocio de Tarjeta AmigaEl impacto de este proyecto ha sido tan positivo que se ha destacado como un caso de éxito oficial, subrayando los resultados que logramos alcanzar en conjunto. Para nosotros, este hito refuerza nuestro compromiso de ser más que un proveedor: somos el socio que hace que las cosas sucedan. Si quiere ver más detalles, checa la nota aquí:https://www.appgate.com/resources/espanol/col/resource-center-espanol/ztna_tarjeta-amiga-cs?pflpid=63673&pfsid=aRz6NecDh4¿Buscas implementar soluciones con un equipo que hable tu idioma? Hagámoslo juntos.http://calendly.com/samuel-custosconsulting

Google víctima de hackeo en Salesforce

El reciente ataque que comprometió datos de Google a través de Salesforce nos recuerda una verdad incómoda: nadie está exento de los riesgos de la ingeniería social, ni siquiera las compañías más grandes del mundo. En junio de 2025, el grupo de ciberdelincuentes ShinyHunters (UNC6040) llevó a cabo una operación de vishing (phishing por voz) dirigida a empleados con acceso a instancias corporativas de Salesforce. A través de llamadas telefónicas convincentes, lograron engañar a personal de distintas organizaciones para obtener credenciales legítimas y acceder a bases de datos sensibles. El incidente afectó a millones de registros corporativos, incluyendo nombres de clientes, correos electrónicos, teléfonos y notas internas. Aunque no se filtraron contraseñas ni información financiera, el volumen de datos expuestos es suficiente para impulsar campañas de phishing y extorsión dirigidas a usuarios y empresas en todo el mundo. ¿Por qué es relevante para las empresas? Lecciones de seguridad para tu organización En Custos Consulting destacamos tres medidas críticas que toda empresa debe reforzar: 🔒 Cultura de seguridad: entrenar constantemente a los colaboradores para identificar intentos de phishing y vishing. La formación es tan importante como la tecnología. ⚙️ Gestión de accesos: auditar aplicaciones conectadas, aplicar el principio de menor privilegio y monitorear accesos en tiempo real. ✅ Autenticación robusta: implementar MFA (autenticación multifactor) o passkeys, reduciendo drásticamente el riesgo incluso cuando una contraseña es comprometida. Conclusión El caso de Google demuestra que la ciberseguridad no depende únicamente de firewalls y cifrado, sino de la combinación entre tecnología, procesos y personas. Hoy más que nunca, las organizaciones necesitan adoptar un enfoque de Zero Trust y reforzar su resiliencia frente a ataques de ingeniería social. En Custos Consulting ayudamos a empresas y profesionales a fortalecer sus defensas digitales, anticiparse a las amenazas y crear una cultura de seguridad sostenible. 👉 ¿Quieres proteger tu negocio contra incidentes como este?📩 Escríbenos a contacto@custosconsulting.com y agenda una asesoría con nuestros especialistas.

CURP biométrica: un avance digital con grandes retos de seguridad

Custos Consulting: la CURP biométrica marca un avance histórico, pero requiere un marco sólido de ciberseguridad y gobernanza de datos México ha dado un paso decisivo hacia la digitalización nacional con el inicio oficial de la expedición de la Clave Única de Registro de Población (CURP) con datos biométricos, un proyecto que busca consolidar la identidad digital de los ciudadanos dentro de la Plataforma Única de Identidad. El nuevo documento incorporará huellas dactilares, escaneo de iris, fotografía digital y firma electrónica, elementos que, correctamente gestionados, permitirán una trazabilidad más eficiente y confiable de los datos personales. Sin embargo, Custos Consulting advierte que este avance conlleva retos significativos en materia de ciberseguridad, privacidad y gobernanza de la información, que deben ser atendidos desde el inicio del proceso. 🔐 Transformación digital con riesgos inherentes Desde la perspectiva de Custos Consulting, la CURP biométrica representa un hito en la modernización administrativa del país, pero su éxito dependerá directamente de la solidez del marco de protección de datos y la infraestructura tecnológica que lo respalde. Los datos biométricos —por su naturaleza permanente e irremplazable— requieren protocolos avanzados de resguardo, encriptación, anonimización y monitoreo continuo. Una brecha o filtración en esta información podría tener consecuencias irreversibles, afectando la confianza pública y la integridad del sistema de identidad digital. Custos Consulting sostiene que la ciberseguridad debe ser tratada como un pilar estratégico, no solo como un componente técnico. Implementar un enfoque preventivo, basado en estándares internacionales, es clave para proteger la información y garantizar la continuidad operativa de la plataforma. ⚙️ Ejes críticos de gobernanza y cumplimiento Desde el punto de vista empresarial y de gestión del riesgo, Custos Consulting identifica tres líneas prioritarias para asegurar una implementación responsable: Estos pilares son esenciales para construir una identidad digital segura, confiable y auditable, que refuerce la confianza de los ciudadanos y las instituciones. 🧭 Custos Consulting y la confianza digital Para Custos Consulting, la confianza digital se convierte en un activo estratégico nacional. La protección de la información personal y biométrica debe abordarse con la misma rigurosidad con que una empresa protege sus activos financieros o su reputación corporativa. La implementación de políticas basadas en ISO/IEC 27001, 27701 y marcos de gestión de riesgos es fundamental para asegurar un ciclo de vida responsable de los datos, desde su recolección hasta su eliminación segura. 🧩 Conclusión La CURP biométrica simboliza un avance tecnológico y de gobernanza sin precedentes, pero su sostenibilidad dependerá de un enfoque integral de ciberseguridad, gobernanza de datos y responsabilidad institucional. Desde Custos Consulting, reiteramos nuestro compromiso con la seguridad de la información, la transparencia tecnológica y la resiliencia digital, promoviendo una cultura de protección que permita a México avanzar con confianza hacia una identidad digital sólida y ética. #CustosConsulting #Ciberseguridad #GobernanzaDeDatos #GestiónDeRiesgos #CURPBiométrica #IdentidadDigital #ISO27001 #CustosAcademy

Cuidado con las llamadas del extranjero

En los últimos días, miles de personas en México han reportado recibir llamadas sospechosas de números internacionales, en las que supuestamente ya cuentan con su currículo y cumplen los requisitos para un puesto laboral. Autoridades de ciberseguridad han alertado que se trata de una modalidad de fraude telefónico que busca engañar a los usuarios para obtener dinero o información personal sensible. ¿Cómo operan los estafadores? Durante la llamada, generalmente se escucha una grabación con mensajes como: “Hemos revisado tu CV, cumples con los requisitos del puesto. Agrégame a WhatsApp para más información.” Posteriormente, los delincuentes solicitan un pago inicial para “activar tu cuenta de empleo” o acceder a una capacitación inexistente. Una vez realizado el depósito o entregados los datos personales, los estafadores desaparecen sin dejar rastro. Las llamadas provienen principalmente de prefijos internacionales de Estados Unidos (Ohio, California, Florida, Illinois, entre otros). ¿Qué hacer si recibes una llamada así? Recuerda Las ofertas laborales legítimas nunca piden dinero por adelantado ni continúan el proceso exclusivamente por WhatsApp después de una llamada misteriosa. Mantente alerta, protege tu información y comparte esta advertencia con tus familiares y amigos. ✍️ En Custos Consulting te mantenemos informado sobre riesgos digitales y te ayudamos a implementar estrategias de ciberseguridad para prevenir fraudes.

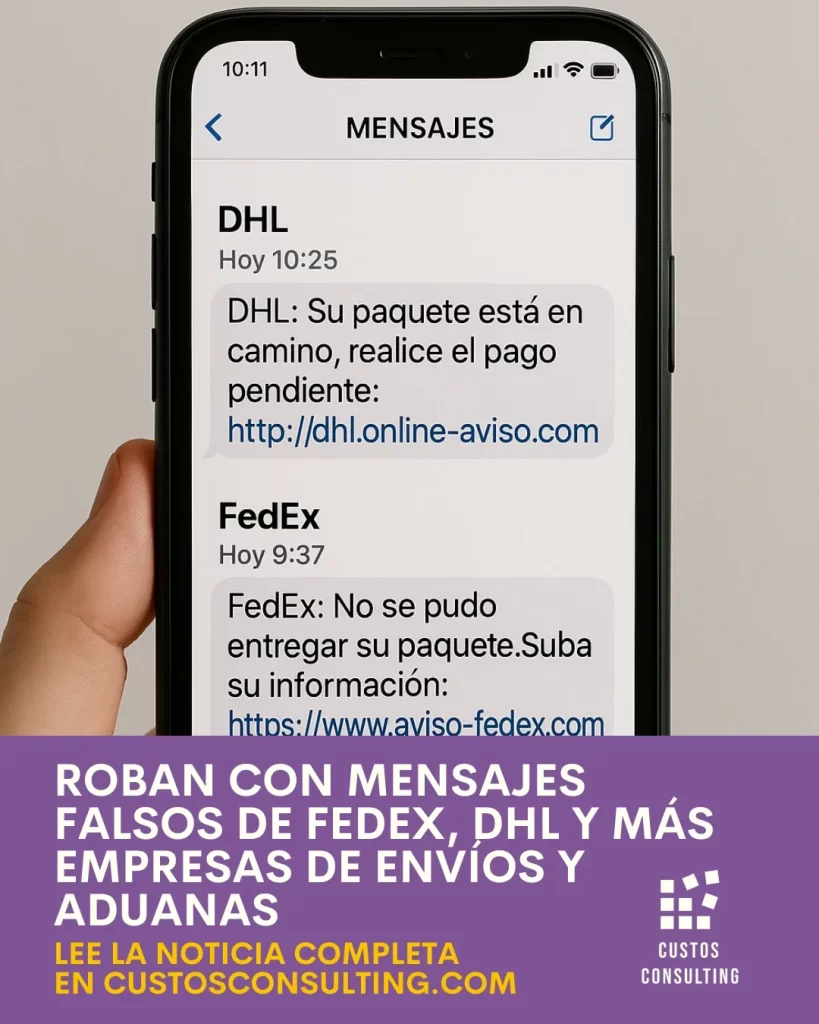

Roban con mensajes falsos de FedEx, DHL y otras empresas.

Se intensifica el uso del phishing para estafas suplantando a servicios de mensajería internacional. Los ciberdelincuentes han puesto la mira en los servicios de paquetería para engañar a sus víctimas. A través de mensajes falsos que aparentan ser de empresas como FedEx, DHL, UPS o Correo Argentino, los estafadores buscan obtener datos personales y financieros. Esta técnica de phishing, una forma de fraude digital en auge en América Latina, se propaga principalmente por correo electrónico, WhatsApp, SMS y otras plataformas de mensajería. Según advierte ESET Latinoamérica, los mensajes engañosos imitan logos, colores y lenguaje corporativo de las compañías legítimas, utilizando tácticas de ingeniería social para generar urgencia. Frases como “Tu cuenta será suspendida” o “Falta información para la entrega” están diseñadas para provocar ansiedad y llevar al usuario a actuar impulsivamente. 🔍 Casos comunes detectados: 📢 Las propias empresas han reiterado que nunca solicitan pagos ni información confidencial por canales no oficiales. Tanto FedEx como UPS cuentan con secciones en sus sitios web donde alertan sobre estos fraudes. 🛡️ ¿Cómo protegerte? ESET recomienda: Mantente alerta. Si recibes una comunicación sospechosa sobre un envío, no hagas clic, no compartas datos y reporta el mensaje. Con precaución y sentido crítico, puedes evitar ser víctima de esta creciente amenaza digital.

Ciberataques: una amenaza de $90 mil millones

Los puntos críticos que generan mayores pérdidas económicas en México están relacionados con infraestructura tecnológica vulnerable. 📉 El 94% de los ataques en el país se apoyan en tácticas conocidas y prevenibles como: Todo esto puede mitigarse con tecnología actualizada y autenticación multifactor, sin embargo, muy pocas organizaciones han adoptado marcos internacionales de ciberseguridad como ISO 27001 o NIST. 💸 ¿Cuánto cuesta la cibernegligencia? ¿Sabes cuántas puertas tienes abiertas a un ciberataque? Las vulnerabilidades no avisan…Pero los cibercriminales sí las encuentran. No esperes a convertirte en estadística.En Custos Consulting te ayudamos a tomar el control antes de que alguien más lo haga. Implementamos soluciones estratégicas de gestión de vulnerabilidades, alineadas con estándares internacionales, para que tu empresa: ✅ Detecte✅ Priorice✅ Y remedie sus riesgos reales Haz de la ciberseguridad una decisión estratégica, no una reacción tardía. Fuente: El Economista

Diego Luna denuncia estafa con IA; usaron su imagen

En días recientes, el reconocido actor mexicano Diego Luna denunció públicamente haber sido víctima de una estafa digital en la que se utilizó su imagen, generada con inteligencia artificial (IA), para solicitar dinero a usuarios de redes sociales. El fraude consistía en la difusión de un video manipulado en el que aparentemente Luna pedía apoyo económico para una supuesta causa personal. Aunque el actor aclaró que era evidente que se trataba de una falsificación —“muy obvio que no era yo”—, también advirtió sobre el peligro creciente de estas suplantaciones a medida que la tecnología de IA evoluciona y logra imitaciones cada vez más realistas. Este caso se suma a una preocupante tendencia global: el uso indebido de deepfakes y contenidos generados con IA para engañar a la población, vulnerar la reputación de figuras públicas y afectar la confianza en la información digital. Lecciones para empresas y usuarios En Custos Consulting resaltamos tres aprendizajes clave de este incidente: 1. Verifica siempre la fuente: Desconfía de solicitudes de dinero o información confidencial, incluso si provienen de cuentas aparentemente oficiales. 2. Educa a tu equipo: Capacitar a colaboradores y familiares en alfabetización digital y verificación de contenidos es esencial para prevenir fraudes y compartir información de forma responsable. 3. Refuerza tu seguridad digital: Empresas y figuras públicas deben invertir en monitoreo de su imagen en línea, protección de cuentas y estrategias de respuesta ante crisis de suplantación. La ciberseguridad es responsabilidad de todos. Mantente alerta y protege tu identidad y la de tu organización ante los nuevos riesgos que la IA representa. Fuente: Excélsior

México se posiciona entre los 10 países más afectados por el cibe

México ha ingresado al top 10 de las naciones más afectadas por ciberataques a nivel mundial, según el Informe sobre Ciberamenazas Financieras 2024 de Kaspersky. Este informe destaca que el país registró el 1.6% de los ataques globales de troyanos bancarios, ubicándose como el más afectado en América Latina y el décimo a nivel mundial. Uno de los principales responsables de esta situación es el troyano bancario Grandoreiro, de origen brasileño, que ha estado activo desde al menos 2016. Este malware se propaga principalmente a través de correos electrónicos de phishing que suplantan la identidad de instituciones como el Servicio de Administración Tributaria (SAT) y entidades bancarias. Simulación de movimientos del mouse y la captura de pantalla, lo que le permite robar credenciales bancarias y otra información confidencial. En 2024, se registraron más de 51,000 incidentes relacionados con este troyano en México, afectando a clientes de aproximadamente 30 bancos. Además del Grandoreiro, otras amenazas como el phishing financiero y los ataques de ransomware han aumentado en el país. Entre junio de 2023 y julio de 2024, se registraron 285,400 intentos de ataques de ransomware, lo que representa un incremento del 165% respecto al periodo anterior. Expertos en ciberseguridad enfatizan la necesidad de fortalecer las estrategias de protección digital en México. Recomiendan implementar medidas como la autenticación de dos factores, la educación en ciberseguridad para usuarios y empleados, y la actualización constante de sistemas y aplicaciones para mitigar estos riesgos. La creciente amenaza del cibercrimen en México subraya la importancia de una colaboración estrecha entre el sector público y privado para desarrollar políticas y prácticas efectivas que protejan tanto a las instituciones como a los ciudadanos en el entorno digital.