La ciberseguridad no es un lujo, es una necesidad

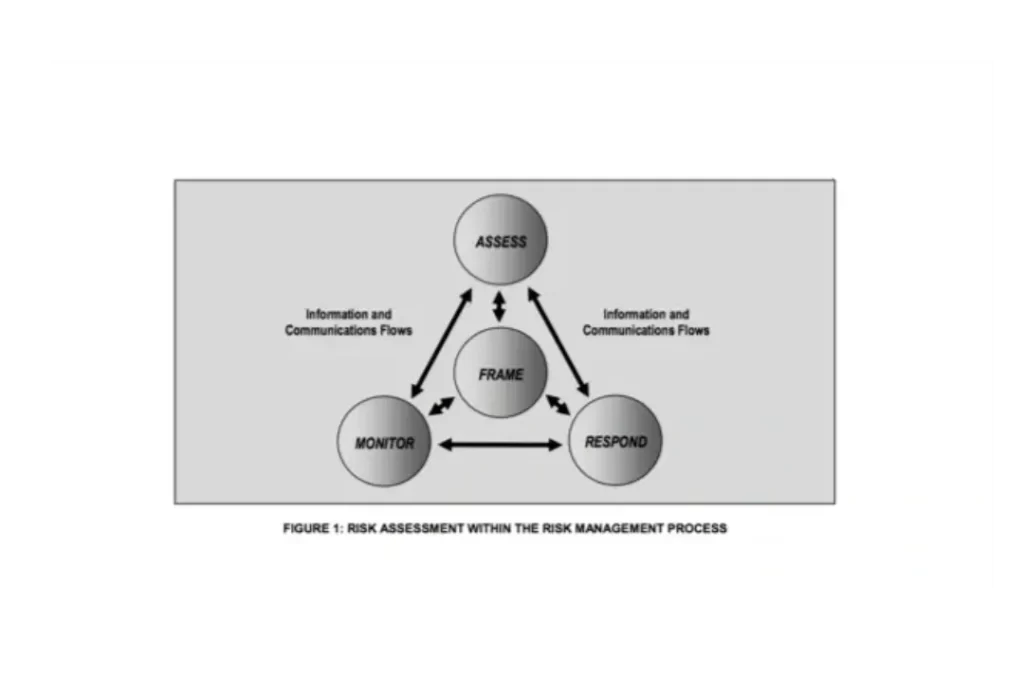

Alejandra García, CEO y fundadora de Custos Consulting La ciberseguridad es un tema de moda en redes sociales, conversaciones de café y (afortunadamente) cada día más en medios masivos de comunicación. Aunque el nivel de “awareness” sobre las implicaciones y consecuencias de un ataque informático crecen día con día, es importante enfatizar que todavía pocas organizaciones están atendiendo de manera integral y estratégica el problema. Primero lo primero: ¿qué es un ataque informático?: un ataque informático o ciberataque es una forma de crimen no violento que busca explotar y/o violentar los sistemas informáticos de una organización; también es la explotación maliciosa con fines de lucro de las vulnerabilidades informáticas de una organización para hacerse del control de sus sistemas, operación y/o de sus datos críticos. Como ocurren los ataques informáticos tienen muchas formas que son difíciles de detectar, sobre todo para organizaciones y gobiernos con un bajo nivel de consciencia sobre las consecuencias para la operación, resguardo y destino de los datos y continuidad de las operaciones. Conmutadores telefónicos (voz sobre IP), correos electrónicos, datos no estructurados de un repositorio a otro, son sólo algunos ejemplos de cómo un ataque informático puede infiltrarse en nuestros sistemas sin darnos cuenta y después de horas, días, semanas o meses ser activado con alguna instrucción específica para atacar sin que nos demos cuenta. Para detectar este tipo de riesgos informáticos, es necesario más que enormes presupuestos y sistemas informáticos de última generación, contar con una cultura de la ciberseguridad que desde el elemento humano (el más vulnerable), se tenga una verdadera consciencia de los riesgos y de las consecuencias (económicas, fiscales, financieras y hasta humanas) que pueden existir de ser víctima de un crimen informático. Proteger los activos tangibles e intangibles de las organizaciones, empresas y gobiernos no es cuestión de tecnología solamente, sino de voluntad y percepción. Un paso preventivo para detectar los riesgos informáticos a los que una organización puede estar expuesta es la evaluación de riesgos. Este assessment inicial o diagnóstico de cómo está cada parte que compone la estructura de red de una organización, procesos de entrada y salida, detección y ponderación de riesgos que puedan existir en la operación del día a día y el nivel de exposición al riesgo de la organización. La evaluación de riesgos es un componente clave de un proceso de gestión de riesgos integral en toda la organización, según se define en la Publicación especial 800-39 del NIST (National Institute of Standards and Technology) Managing Information Security Risk: Organization, Mission, and Information System View, los procesos de gestión de riesgos incluyen: (i) enmarcar el riesgo; (ii) evaluar el riesgo; (iii) responder al riesgo; y (iv) seguimiento del riesgo. Este modelo es un ejemplo de cómo las organizaciones pueden diseñar sus propias estrategias para reducir los riesgos informáticos, partiendo desde los ejecutivos de nivel C, hasta los practicantes de recién ingreso. Entender y desarrollar modelos de evaluación y exposición al riesgo, pero sobre todo para organizaciones que crecen rápidamente, allegándose de nuevo talento y tecnologías informáticas y de infraestructura de red es clave para no se sorprendido. Un análisis de ciberseguridad debe incluir elementos internos y externos que pueden ser un obstáculo para ponderar y analizar correctamente los alcances de una estrategia de ciberseguridad tales como tecnologías IT, tecnologías OT/ICS (SCADA) y/o cumplimiento PCI-DSS. La naturaleza restrictiva de algunos fabricantes de TI en la integración de sus sistemas a las soluciones de un competidor deja desprotegida a muchas organizaciones y les quita la capacidad de realizar análisis exhaustivos de TODOS los datos. Otros riesgos son desde el punto de vista del usuario, las prácticas de captura de información y bases de datos de terceros que puedan ser un riesgo potencial por una falta de entrenamiento en este rubro y de awareness por parte del personal de un área o unidad de negocio determinada. De acuerdo con información del Institute for Security and Technology, un negocio tarda aproximadamente 287 días en recuperarse de un ataque informático (los que se recuperan) y 350 millones de dólares es lo que en promedio, pagaron las empresas sólo en 2020 por retomar el control de sus sistemas y datos después de un ataque de tipo ransomware. Palo Alto Networks estimó en USD $312,493 dólares el costo no recuperable que tiene un rescate solicitado por criminales informáticos a organizaciones y empresas en 2020; 171% más que en 2019. En 2020, sólo en los Estados Unidos, más de 2,400 instituciones sanitarias y educativas fueron víctimas de ransomware. En México, la importancia de combatir a los cibercriminales ha sido reconocida por lideres empresariales y legisladores en ambas cámaras, a tal grado que a través de la Comisión lntersecretarial para el Desarrollo del Gobierno Electrónico, la Cámara de Senadores envió a principios de mayo de 2021, una solicitud formal para conocer el estado que guarda la implementación de la Estrategia Nacional de Ciberseguridad. Esta solicitud no es cosa menor, ya que en México de enero a junio de 2020, se registraron tres mil 100 millones de intentos de ciberataques hacia empresas, instituciones financieras y gubernamentales. Finalmente, ¿qué tipo de estrategias debería considerar una organización, empresa o institucion de gobierno que ha determinado su nivel de exposicion al riesgo en materia de ciberseguridad?, la respuesta es simple y a la vez amplia en su ejecucion: contar con la capacidad de analizar el punto final de ciberseguridad o endpoint, donde se visibilice de manera proactiva toda la infraestructura de red, permitiendo un monitoreo 24/7 de las operaciones, permitiendo analizar y desviar flujos de datos que no comprometan la continuidad del negocio, protegiendo los datos propios de la organización, de los clientes, empleados y proveedores. Fuentes: http://comunicacion.senado.gob.mx/index.php/informacion/boletines/50936-senado-pide-informe-sobre-estrategia-de-ciberseguridad.html

Las Fintech y su estrecha relación con la ciberseguridad

La industria financiera y de seguros se ha caracterizado por ser un pilar del desarrollo económico a prueba de cambios sociales, políticos y hasta demográficos, pero más bien ha sido una industria que ha sabido adaptarse como pocas a dichas transformaciones. El progreso de cualquier nación no se puede entender sin la participación de la banca privada y de gobierno; cosas como el acceso al crédito, estructuración de deuda y emisión de bonos, son algunos ejemplos por los cuales el sector financiero es uno de los pilares de nuestra sociedad moderna. La llegada del internet trajo consigo cambios radicales a la forma de hacer llegar los servicios financieros a las personas. Menos sucursales bancarias con accesos personalizados desde sus computadoras personales o laborales, ¡genial! , sin embargo, este avance en términos digitalización de los servicios financieros, ha creado nuevos retos que con la pandemia de Covid-19 en 2020 vinieron a profundizarse. De acuerdo con un reporte publicado por Cybersecurity Ventures, los costos de los cibercrímenes pasaron de 3 trillones de dólares en 2015 (sí, TRILLONES…) a 6 trillones en 2021, para 2025 el costo global será de 10.5 trillones de dólares. Estas proyecciones muestran un crecimiento exponencial que de no existir las condiciones para su expansión, no serían tan elevadas, sin embargo, con la digitalización de prácticamente todos los procesos industriales, empresariales y de gobierno, el pastel no sólo se hizo más grande y rico, sino sumamente diverso. Hace 10 años pensaríamos que sólo las empresas de software podrían ser víctimas de ransomware, hoy lamentablemente vemos como empresas de energía (Colonial Pipeline), de redes sociales (Linkedin), correo electrónico (Yahoo) y sobre todo financieras (CNA Financial), se suman a esa lista que cotidianamente genera pérdidas millonarias y en términos de negocio para empresas y cadenas de proveeduría en todo el mundo. Las empresas de tecnología financiera o Fintech se definen como proveedoras de servicios financieros a través del uso de la tecnología. Ésta puede ser a través del teléfono móvil, computadora, cajeros automáticos inteligentes y aplicaciones dedicadas a uno o varios propósitos. Existen actualmente empresas que ofrecen tarjetas de crédito sin comisiones y con “plásticos” digitales, lo que aminora la exposición al riesgo del usuario, hasta los market places para buscar un seguro para el auto a la carta; estos son algunos ejemplos de la inmensa gama de servicios que las Fintech buscan acercar a los usuarios y organizaciones en su conjunto. Las Fintech nacen con el propósito de reducir la brecha digital que ya venía dándose desde inicios de 2005, pero sobre todo este tipo de empresas buscan simplificar las operaciones para los usuarios. El aprovechar el uso casi omnipresente del teléfono inteligente para acercar la banca a usuarios que no se encontraban bancarizados, no sólo los ayuda a ellos, sino que regula la transferencia de dinero. Las Fintech son un facilitador pero a la vez un transformador de la economía del efectivo a economías bancarizadas que en consecuencia se vuelven economías que tributan. De acuerdo a Statista, el número actual de usuarios de teléfonos inteligentes en el mundo es de 3,800 millones, lo que significa que el 48,33% de la población mundial posee un teléfono inteligente. La posibilidad de acercar mejores y más variados servicios financieros a más personas a costos más bajos, mientras se ordenan las economías es abismal. Las Fintech están presentes en los 6 continentes pero existen regiones en las que simplemente reinan, Asia por ejemplo. En 2019, 490 empresas Fintech fueron creadas sólo en Singapur; este apetito por las Fintech en regiones y áreas geográficas dentro de ellas como en este ejemplo el sureste asiático, deriva de la dinámica económica y acceso a nuevos mercados altamente rentables para inversionistas locales como internacionales. Entre 2015 y 2019, este tipo de empresas en el sudeste asiático recaudaron más de USD 8.9 billones. La cifra se espera que se cuadruplique hasta alcanzar los USD 38 billones de dólares en 2025. Proteger a las Fintech La empresa de seguridad informática McAfee, descubrió que durante las primeras 13 semanas de la pandemia de Covid-19, el número de sitios web falsos relacionados con dicho virus aumentó de 1,600 a más de 39,000. Este tipo de sitios web estaban diseñados específicamente para atacar a clientes que buscaban comprar suministros médicos y equipo de protección personal. De acuerdo con otro informe de Google, el incremento en sitios web de phishing (sitios con apariencia legítima que hurtan datos) fue de más de 350%. PayPal adicionalmente, observó un aumento de más del 250% en el número de intentos de phishing entre el primer y segundo trimestre de 2020 (cuando la pandemia se acrecentó globalmente). Proteger a las Fintech en un entorno digital es complicado, millones de computadoras personales de personas que ya no regresarán a una oficina física y que muchas de ellas por ocio, cansancio o distracción le abrirán la puerta a intrusos silenciosos que pondrán de cabeza sin dudarlo a su organización. Lograr una protección eficaz es pelear en varios frentes: el regulatorio, donde las empresas tecnológicas y los gobiernos legislen a la velocidad a la que los criminales se arman, regulaciones sólidas para proteger y garantizar, así como las leyes federales garantizan el libre tránsito para un ciudadano o un tren de carga, lo haga para quienes hacen uso de este tipo de servicios. La protección en materia de consciencia o awareness, es la otra arena donde debe combatirse a los cibercriminales. Empleados, proveedores y clientes mejor informados y motivados para protegerse con nuevos hábitos de “higiene digital” para mantener su entorno libre de amenazas lo más posible. La educación es y será la herramienta de transformación más importante que la humanidad tiene. En una economía digital, debemos aprender a aprender cosas nuevas y reeducarnos para sustituir viejos hábitos que son donde germinan los crímenes informáticos más devastadores que se logran concretar. Construir una sólida cultura de la ciberseguridad parte del reconocimiento y ejecución de acciones concretas para ganar batallas en este frente. De acuerdo al reporte del SANS Institute titulado

Las criptomonedas y la ciberseguridad bitcoins 2021

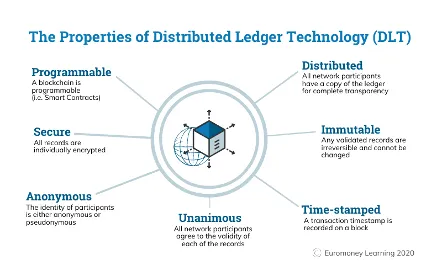

Las criptomonedas o cryptocurrencies como se les conoce en internet son un fenómeno que responde a una tendencia hacia descentralizar el control del dinero en un nuevo tipo de “dinero” para ponerlo en manos de los consumidores en todo el mundo, esto con el objetivo de realizar sin intermediarios como los son los bancos centrales, comerciales y otro tipo de entidades financieras realizar transacciones y pagos con libertad en tiempo real y sin costos adyacentes por cada transacción. Este concepto aunque suena altamente democratizador y libertario en términos de ampliar en manos de más personas sus “libertades financieras”, es uno también que esconde peligros económicos, financieros y tecnológicos más allá de la comprensión inclusive de sus grandes promotores (Influencers y celebridades). Las criptomonedas como Ethereum o Bitcoin, por mencionar algunas, pertenecen a una cadena de bloques o Blockchain, el cual es un sistema de registro de información cerrado que dificulta o imposibilita cambiar, piratear o engañar al sistema. No admite duplicidad o la intervención de terceros, por ello es que se le ha dado una connotación de “libertad y seguridad económica” sin embargo este principio puede aplicarse a otro tipo de acciones que demanden un nivel de seguridad y compliance por las partes involucradas, tal y como pueden ser los cripto-contratos, donde dos partes firmantes firmen y almacenen un contrato inviolable en la cadena de bloques hasta su cumplimiento rescisión. Una cadena de bloques es esencialmente un registro digital de transacciones que se duplica y distribuye a través de toda la red de sistemas informáticos en la cadena de bloques. Cada bloque de la cadena contiene una serie de transacciones, y cada vez que se produce una nueva transacción en la cadena de bloques, se agrega un registro de esa transacción al libro mayor de cada participante. La base de datos descentralizada administrada por múltiples participantes se conoce como Tecnología de libro mayor distribuido (DLT). Las transacciones en Blockchain se registran con una firma criptográfica inmutable llamada hash. *Fuente: Euromoney.com Las propiedad del libro mayor distribuido o Distribuited Ledger Technology (DLT), Fuente: Euromoney.com Aunque en el pasado hubo intentos de diseñar “monedas digitales”, éstos siempre fallaron por un elemento no tecnológico inexcluible: la confianza. El diseño colectivo de las criptomonedas, con la más famosa Bitcoin se sintetiza en la creación y operación de la cadena de bloques. Si tuviéramos una moneda digital cimentada con una base de datos normal como SQL o Visual Basic, el encargado podría asignarse 1 millón de dólares de manera arbitraria y justo eso es lo que la cadena de bloques busca evitar. Con el Blockchain nadie y todos a la vez están a cargo. La gestión recae en las personas que lo utilizan. Por lo que no se puede falsificar, piratear ni gastar dos veces una criptomoneda, la confianza colectiva reside en el nivel de involucramiento e “inversión” que cada individuo o grupo de individuos que poseen este dinero pueden confiar y atribuirle algún valor equiparable al monetario. La ciberseguridad y las criptomonedas Las criptomonedas bajo el entendido de cómo funciona la cadena de bloques son sin duda una idea genial que en un mundo ideal y rosa, serían la solución a los altos costos de las comisiones bancarias, restricciones financieras y una limitación a la capacidad de cobrar por parte de casi cualquier persona con acceso a una computadora. En la realidad esto no es así y las criptomonedas en especial el Bitcoin son utilizadas dada su naturaleza informática, para el cobro de rescates millonarios por datos secuestrados a empresas, organizaciones y gobiernos; a este ilícito se le conoce como ransomware = ransom (secuesto) + ware (software). El secuestro de datos es uno de los crímenes informáticos más comunes y recurrentes y no parece que vaya a disminuir en el mediano y largo plazo. Cada año, los ataques se incrementan más de 200%*Fuente: Ransomware Taskforcey con ello las cantidades que los criminales informáticos solicitan. La gravedad de esto gira en diversos aspectos que son graves para el mundo entero: las regulaciones laxas en países donde se comenten este tipo de ilícitos, hace difícil rastrear a estos expertos del hurto, sin contar que utilizan “monederos electrónicos” de criptomonedas que pueden hacer desaparecer en el momento en que la victima deposita el rescate. Muchos de éstos se intercambian y hasta rentan en la Deep Web; muchos otros migran los recursos a cuentas bancarias creadas ¡con datos robados!, aquí es donde otros ilícitos y redes de criminales no informáticos convergen y explotan esta colusión para “lavar” y ayudar a transferir fondos obtenidos ilícitamente (seguramente con excelentes comisiones). El problema es más complejo de lo que nadie puede imaginar. Es como perseguir a una veloz liebre que cambia de colores y zigzaguea frente a nosotros y que a centímetros de atraparla salta a un agujero y éste se llena de tierra sin saber a dónde fue. Lamentablemente el ransomware sigue fuertemente asociado a las criptomonedas, lo que les da una connotación negativa al tampoco haber alguna campaña de información sobre los beneficios que podrían traer a segmentos de la población que realmente puedan beneficiarse de un esquema sin intermediarios. El ransomware ha avanzado a tal punto que hoy existen “servicios” de secuestro de datos a la carta, denominados Ransomware as a Service o RaaS. Un modelo de negocio que proporciona capacidades de ransomware a delincuentes no informáticos o que no han desarrollado aun las habilidades tecnológicas para atacar con sus propios sistemas; también este tipo de ataques se le atribuyen a células criminales que están en desarrollo de recursos para desarrollar su propio malware. En 2020, dos tercios de los ataques de ransomware analizados por la empresa de ciberseguridad Group-IB fueron perpetrados por ciberdelincuentes utilizando un modelo RaaS. Este modelo “como servicio” sigue un patrón de evolución a similar en industrias de software e infraestructura, que han tenido éxito con los modelos comerciales de “software como servicio” e “infraestructura como servicio”. ¿Cómo proteger a nuestra organización? Existen 2 tipos de empresas: las que ya fueron atacas por cibercriminales